Ein VLAN (Virtual Local Area Network) ist eine clevere Methode, um ein großes Netzwerk in mehrere kleine, virtuelle Netzwerke zu unterteilen. So kannst du verschiedene Geräte logisch voneinander trennen – ganz ohne zusätzliche Kabel oder neue Hardware.

Stell dir vor, du hast ein Büro mit vielen Computern, Druckern und Telefonen. Mit einem VLAN kannst du z. B. alle Drucker in ein eigenes Netzwerk packen, auch wenn sie physisch im ganzen Gebäude verteilt sind. Das bringt Ordnung, mehr Sicherheit und spart sogar Geld.

Auch zu Hause kann ein VLAN praktisch sein. Du möchtest, dass dein Smart-TV und dein Laptop im gleichen Netzwerk sind, dein Gast-WLAN aber komplett getrennt bleibt? Genau dafür ist ein VLAN da.

In diesem Artikel erfährst du Schritt für Schritt, was ein VLAN ist, warum es so nützlich ist, wie es technisch funktioniert und wie du es selbst einrichten kannst – ob im Heimnetz oder im Unternehmen.

Was ist ein VLAN? Grundlagen einfach erklärt

Ein VLAN ist ein „Virtual Local Area Network“ – also ein virtuelles, lokales Netzwerk. Damit kannst du Geräte in einem Netzwerk logisch gruppieren, auch wenn sie an ganz unterschiedlichen Orten angeschlossen sind. Die Idee: Du bildest kleine, getrennte Bereiche innerhalb eines größeren Netzwerks, ganz ohne zusätzliche Kabel.

In einem klassischen LAN (Local Area Network) sind alle Geräte direkt miteinander verbunden. Sie können standardmäßig aufeinander zugreifen – das ist manchmal praktisch, aber oft auch unübersichtlich oder sogar unsicher. Ein VLAN trennt die Kommunikation gezielt, sodass z. B. die Geräte aus dem Gäste-WLAN nicht auf deinen PC oder Drucker zugreifen können.

Ein VLAN arbeitet dabei nicht mit neuer Hardware, sondern nutzt die vorhandene Infrastruktur. Du brauchst also keine neuen Kabel oder zusätzlichen Switches – nur die richtigen Einstellungen auf deinen Netzwerkgeräten.

Das Prinzip ist besonders beliebt in Unternehmen, Schulen oder auch bei Smart-Home-Fans. Du behältst die Kontrolle darüber, wer mit wem kommunizieren darf – einfach per Software. So wird dein Netzwerk nicht nur übersichtlicher, sondern auch deutlich sicherer.

Warum VLANs in modernen Netzwerken unverzichtbar sind

Ein VLAN bringt Ordnung und Sicherheit ins Netzwerk – und das ist heute wichtiger denn je. In einem normalen Netzwerk kann jedes Gerät mit jedem kommunizieren. Das ist zwar bequem, aber nicht immer sinnvoll. VLANs helfen dir, genau das zu verhindern.

Hier sind drei gute Gründe, warum VLANs so wertvoll sind:

- Sicherheit: Du kannst sensible Geräte vom Rest trennen. Zum Beispiel das Homeoffice vom Smart-TV oder dem Gäste-WLAN.

- Übersicht: Jedes VLAN hat einen klaren Zweck – z. B. Drucker, Kameras, Server oder Gäste. So bleibt dein Netzwerk strukturiert.

- Effizienz: Durch die Trennung entstehen weniger unnötige Datenpakete im Netz. Das verbessert die Performance und spart Ressourcen.

Gerade in größeren Haushalten oder Unternehmen kann es schnell unübersichtlich werden, wenn viele Geräte gleichzeitig im Netzwerk aktiv sind. Mit VLANs lassen sich diese Probleme gezielt lösen – du definierst, wer was darf und wer wo hingehört.

Das Beste daran: Du kannst dein bestehendes Netzwerk meist weiterverwenden. Mit ein paar Einstellungen auf dem Router oder Switch bist du startklar.

So funktioniert ein VLAN technisch gesehen

Ein VLAN funktioniert über sogenannte VLAN-Tags. Diese kleinen Zusatzinformationen werden an die Datenpakete angehängt, damit die Netzwerkgeräte wissen, zu welchem virtuellen Netzwerk sie gehören. Das passiert nach dem Standard IEEE 802.1Q.

Hier zwei Begriffe, die du kennen solltest:

- Tagged Ports: Diese erkennen die VLAN-Tags und wissen, wie sie die Daten richtig zuordnen müssen.

- Untagged Ports: Diese verhalten sich wie klassische Netzwerkanschlüsse – ohne VLAN-Kennung.

Ein verwaltbarer Switch (Managed Switch) erkennt anhand der VLAN-ID, zu welchem VLAN ein Paket gehört. Er leitet es dann nur an Ports weiter, die zum gleichen VLAN gehören. So bleibt der Datenverkehr logisch voneinander getrennt – auch wenn die Kabel im gleichen Gerät stecken.

Ein Router kann zusätzlich dafür sorgen, dass bestimmte VLANs miteinander kommunizieren dürfen – oder auch nicht. Das nennt man Inter-VLAN-Routing. Damit steuerst du gezielt, was z. B. ein Gastnetz darf und was nicht.

Technisch gesehen passiert also alles über Software und die richtige Konfiguration – kein zusätzliches Kabel nötig, nur ein bisschen Know-how.

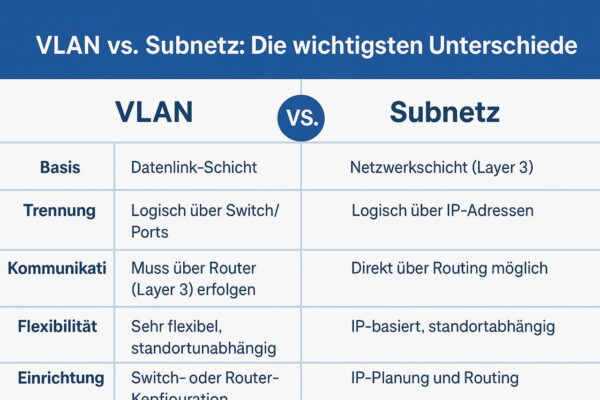

VLAN vs. Subnetz: Die wichtigsten Unterschiede

Ein VLAN und ein Subnetz wirken auf den ersten Blick ähnlich: Beide sorgen dafür, dass du dein Netzwerk in kleinere Teile aufteilen kannst. Trotzdem gibt es wichtige Unterschiede.

| Merkmal | VLAN | Subnetz |

|---|---|---|

| Basis | Datenlink-Schicht (Layer 2) | Netzwerkschicht (Layer 3) |

| Trennung | Logisch über Switch/Ports | Logisch über IP-Adressen |

| Kommunikation | Muss über Router (Layer 3) erfolgen | Direkt über Routing möglich |

| Flexibilität | Sehr flexibel, unabhängig vom Standort | IP-basiert, Standortabhängig |

| Einrichtung | Switch- oder Router-Konfiguration | IP-Planung und Routing |

Ein VLAN trennt Geräte per Software über die Switch-Einstellungen – unabhängig von ihrer IP-Adresse. Ein Subnetz hingegen nutzt die IP-Logik und arbeitet auf einer höheren Schicht im OSI-Modell.

Oft werden beide Konzepte kombiniert: Jedes VLAN erhält ein eigenes Subnetz. So erreichst du eine noch bessere Kontrolle und kannst Netzwerkregeln sauber trennen.

VLANs in der Praxis: Beispiele für Heimnetz und Unternehmen

Ein VLAN ist nicht nur für große Firmen spannend – auch im Heimnetz kann es sehr nützlich sein. Hier ein paar typische Einsatzszenarien:

Zuhause:

- Du möchtest dein Gäste-WLAN vom Heimnetz trennen? Mit einem VLAN geht das schnell und sicher.

- Deine smarten Geräte wie Thermostate oder Kameras sollen nicht auf deinen Laptop zugreifen können? VLAN hilft.

- Du hast ein NAS-System und willst nur bestimmten Geräten Zugriff geben? Auch das klappt per VLAN.

Im Unternehmen:

- Abteilungen trennen: Buchhaltung, Technik, Vertrieb – jeder bekommt ein eigenes VLAN.

- VoIP-Telefonie isolieren: Für eine bessere Sprachqualität und weniger Störungen.

- WLAN-Access-Points verwalten: Du kannst mehrere Netze (Mitarbeiter, Gäste, Verwaltung) auf ein einziges Gerät packen.

Diese Trennung sorgt nicht nur für bessere Sicherheit, sondern auch für weniger Datenverkehr innerhalb eines Netzsegments – was die Netzperformance spürbar verbessert.

VLAN einrichten: Geräte, Voraussetzungen und Tipps

Um ein VLAN einzurichten, brauchst du bestimmte Geräte – aber keine Sorge, es ist einfacher, als es klingt. Wichtig ist, dass deine Netzwerkgeräte VLAN-fähig sind.

Diese Geräte brauchst du:

- Managed Switch: Der zentrale Baustein. Nur er kann VLANs an Ports zuweisen.

- Router mit VLAN-Unterstützung: Notwendig für Inter-VLAN-Routing.

- Endgeräte: PCs, Smart-TVs oder Drucker müssen nicht VLAN-fähig sein, sie sind über die Switch-Konfiguration eingebunden.

Tipps für die Einrichtung:

- VLANs sinnvoll benennen (z. B. VLAN10_Gäste) – das hilft bei der Übersicht.

- VLAN-IDs sauber dokumentieren – jede ID ist eindeutig.

- Zugriffe kontrollieren: Wer darf mit wem kommunizieren? Das legst du am Router fest.

- Backups der Konfiguration machen – vor allem bei komplexeren Setups.

Nutze zunächst einfache VLANs zur Trennung von Gästen und internen Geräten. Sobald du dich sicher fühlst, kannst du dein Netzwerk Schritt für Schritt weiter optimieren.

FAQ – Häufige Fragen und Antworten

Hier habe ich noch Antworten auf häufige Fragen zu diesem Thema zusammengestellt:

Kann ich VLANs auch ohne teure Hardware einrichten?

Ja, das ist möglich – allerdings brauchst du mindestens einen Managed Switch, der VLANs unterstützt. Solche Geräte gibt es schon ab ca. 30–50 Euro. Viele moderne Router für den Heimgebrauch (z. B. von AVM, Ubiquiti oder TP-Link) bieten ebenfalls VLAN-Funktionen. Wichtig ist, dass du Zugriff auf die VLAN-Konfiguration hast. Mit reinen Consumer-Geräten ohne VLAN-Support klappt es leider nicht.

Muss ich für jedes VLAN ein eigenes WLAN einrichten?

Nicht zwingend, aber es ist oft sinnvoll. Moderne Access Points (z. B. UniFi oder Fritz!Repeater mit Mesh) unterstützen mehrere SSIDs. Du kannst so z. B. ein WLAN für Gäste und eines für interne Geräte anlegen – und im Hintergrund jeweils ein eigenes VLAN zuweisen. Das sorgt für mehr Übersicht und Sicherheit.

Können Geräte aus verschiedenen VLANs trotzdem miteinander kommunizieren?

Ja, aber nur wenn du das explizit erlaubst. Über sogenanntes Inter-VLAN-Routing am Router kannst du festlegen, ob und wie zwei VLANs miteinander Daten austauschen dürfen. Standardmäßig sind VLANs voneinander getrennt, was die Sicherheit erhöht.

Gibt es Sicherheitsrisiken bei falsch konfigurierten VLANs?

Ja. Wenn du z. B. alle Ports als ungetaggt konfigurierst oder die VLAN-IDs falsch zuweist, kann es passieren, dass Geräte Zugriff auf fremde Netzbereiche erhalten. Auch „VLAN-Hopping“ durch falsch konfigurierte Switches ist ein bekanntes Risiko. Deshalb solltest du deine Konfiguration regelmäßig prüfen und absichern.

Eignet sich VLAN auch für Gamer oder Streaming?

Definitiv. Wenn du dein Netzwerk aufteilst, kannst du den Datenverkehr gezielter steuern. So lassen sich z. B. Geräte priorisieren, die für Gaming oder Streaming genutzt werden. In Kombination mit QoS (Quality of Service) erreichst du eine stabilere Verbindung mit weniger Latenz und Aussetzern.

Fazit: VLAN gezielt nutzen und Netzwerk gezielt optimieren

Ein VLAN ist mehr als nur eine Technik für IT-Profis – es ist eine praktische Lösung für alle, die ihr Netzwerk sicherer, übersichtlicher und leistungsfähiger gestalten wollen. Du hast gesehen, wie einfach sich Geräte logisch voneinander trennen lassen, ganz ohne neue Kabel oder teure Hardware.

Ob im Homeoffice, im Smart Home oder im kleinen Unternehmen: VLANs bieten dir die Möglichkeit, gezielt zu steuern, welche Geräte miteinander kommunizieren dürfen – und welche nicht. Damit legst du den Grundstein für ein stabiles und gut organisiertes Netzwerk.

Natürlich ist der Einstieg manchmal mit ein wenig Einarbeitung verbunden. Aber je mehr du dich mit dem Thema beschäftigst, desto klarer wird dir: VLANs eröffnen dir völlig neue Möglichkeiten. Probier es ruhig aus – beginne mit einem einfachen Setup und erweitere es nach und nach. Dein Netzwerk wird es dir danken. Und du wirst bald merken, wie viel Kontrolle du wirklich hast.

👉 Aktuelle Technik-Schnäppchen bei Amazon ansehen

* Werbung / Affiliate-Link